Klient Windows Update bol práve pridaný do zoznamu binárnych súborov typu LoLBins, ktoré môžu útočníci použiť na spustenie škodlivého kódu v systémoch Windows. Takto načítaný škodlivý kód môže obísť ochranný mechanizmus systému.

ako vidieť, čo sa ostatným ľuďom páči na instagrame

Ak nie ste oboznámení s LoLBins, jedná sa o spustiteľné súbory podpísané spoločnosťou Microsoft stiahnuté alebo dodávané s operačným systémom, ktoré môžu byť použité na vyhnutie sa detekcii pri sťahovaní, inštalácii alebo spustení škodlivého kódu treťou stranou. Zdá sa, že jedným z nich je klient Windows Update (wuauclt).

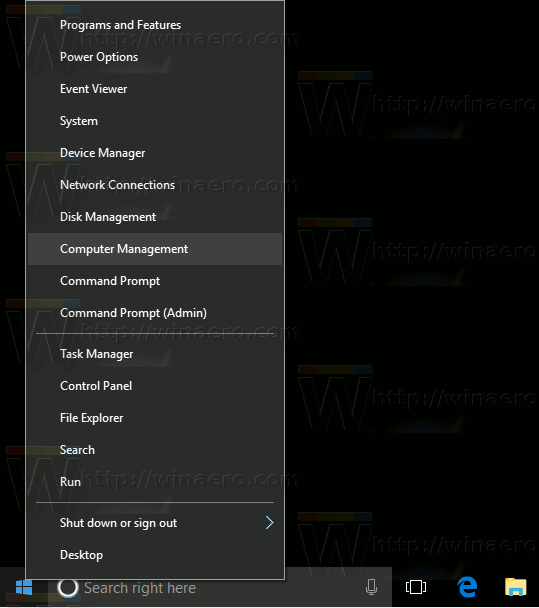

Tento nástroj sa nachádza v priečinku% windir% system32 wuauclt.exe a je navrhnutý na ovládanie systému Windows Update (niektoré z jeho funkcií) z príkazového riadku.

Výskumný pracovník MDSec Objavil David Middlehurst že wuauclt môžu útočníci použiť aj na spustenie škodlivého kódu v systémoch Windows 10 načítaním z ľubovoľnej špeciálne vytvorenej DLL s nasledujúcimi možnosťami príkazového riadku:

wuauclt.exe / UpdateDeploymentProvider [cesta_k_dll] / RunHandlerComServerČasť Full_Path_To_DLL je absolútna cesta k útočníkovi špeciálne vytvorenému súboru DLL, ktorý by spustil kód pri pripojení. Keďže je spustený klientom Windows Update, umožňuje útočníkom obísť antivírusovú kontrolu, kontrolu aplikácií a ochranu platnosti digitálnych certifikátov. Najhoršie je, že Middlehurst našiel vzorku, ktorá ju použila aj vo voľnej prírode.

ako inštalovať písma na dokumenty google

Za zmienku stojí, že skôr sa zistilo, že program Microsoft Defender obsahoval aj túto funkciu stiahnite si akýkoľvek súbor z Internetu a obísť bezpečnostné kontroly. Našťastie od verzie klienta Windows Defender Antimalware Client verzie 4.18.2009.2-0 Microsoft odstránil z aplikácie príslušnú možnosť a už ju nie je možné použiť na tiché sťahovanie súborov.

Zdroj: Bleeping Computer

![Ako odstrániť VŠETKY fotografie zo zariadenia Android [február 2021]](https://www.macspots.com/img/smartphones/15/how-delete-all-photos-from-your-android-device.jpg)